Shadow IT en 2026 : Comment le CASB protège vos données sans brider la productivité

L’époque où l'informatique d'entreprise se limitait aux quatre murs du bureau est révolue. En ce mois d'avril 2026, avec la généralisation du travail hybride, la DSI fait face à un défi de taille : le Shadow IT.

On estime aujourd'hui que 41 % des collaborateurs (Source : Gartner) adoptent des solutions technologiques sans consulter leur département informatique. Ce n'est pas une rébellion, c'est un besoin de productivité. Mais pour l'entreprise, c'est une faille béante. Comment reprendre le contrôle ? La réponse tient en quatre lettres : CASB.

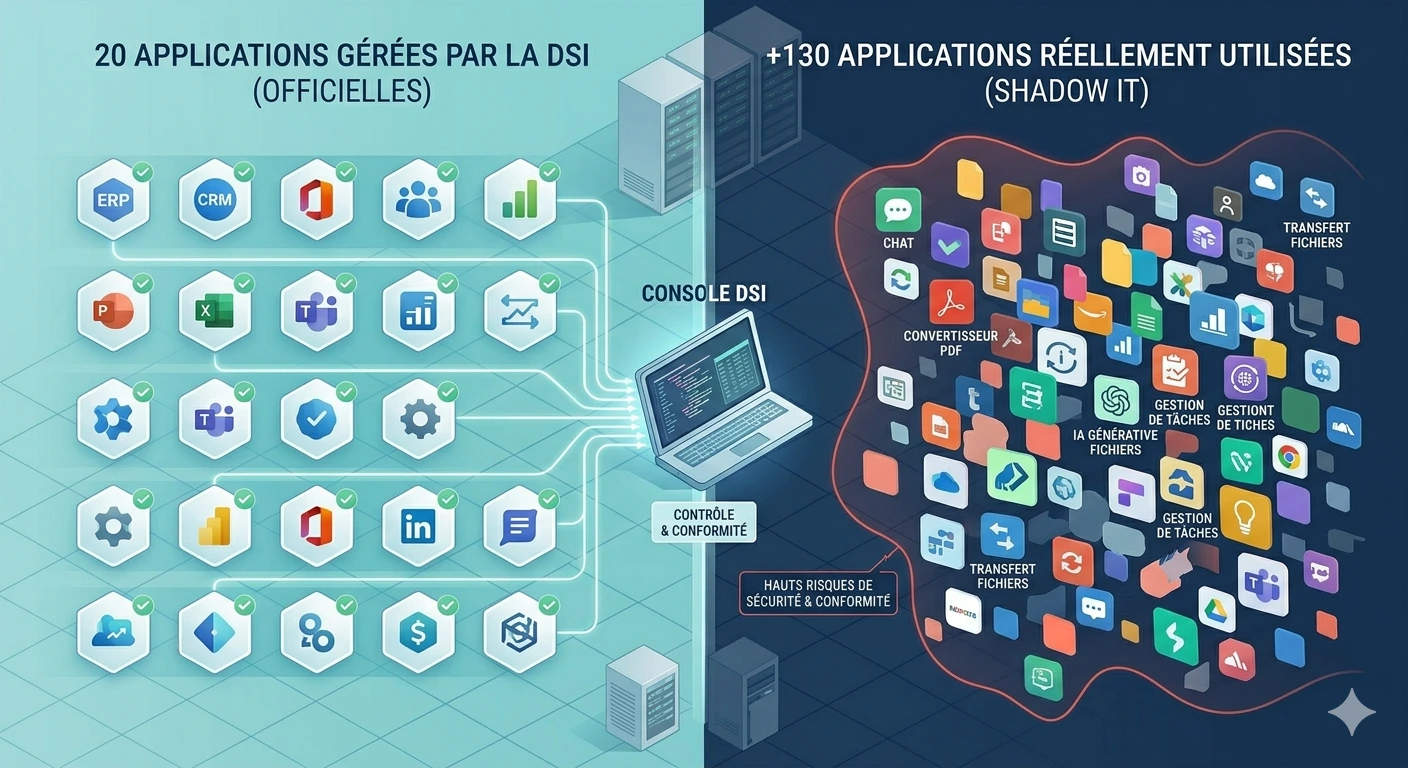

Qu’est-ce que le Shadow IT et pourquoi explose-t-il en 2026 ?

Le Shadow IT désigne l'utilisation de logiciels, d'appareils ou de services cloud au sein d'une organisation sans l'approbation explicite de la DSI.

En 2026, l'explosion des IA génératives non managées et des outils de gestion de projet SaaS "freemium" a rendu la visibilité presque impossible pour les administrateurs réseaux traditionnels. Le risque n'est plus seulement technique, il est juridique (RGPD) et financier (CSRD).

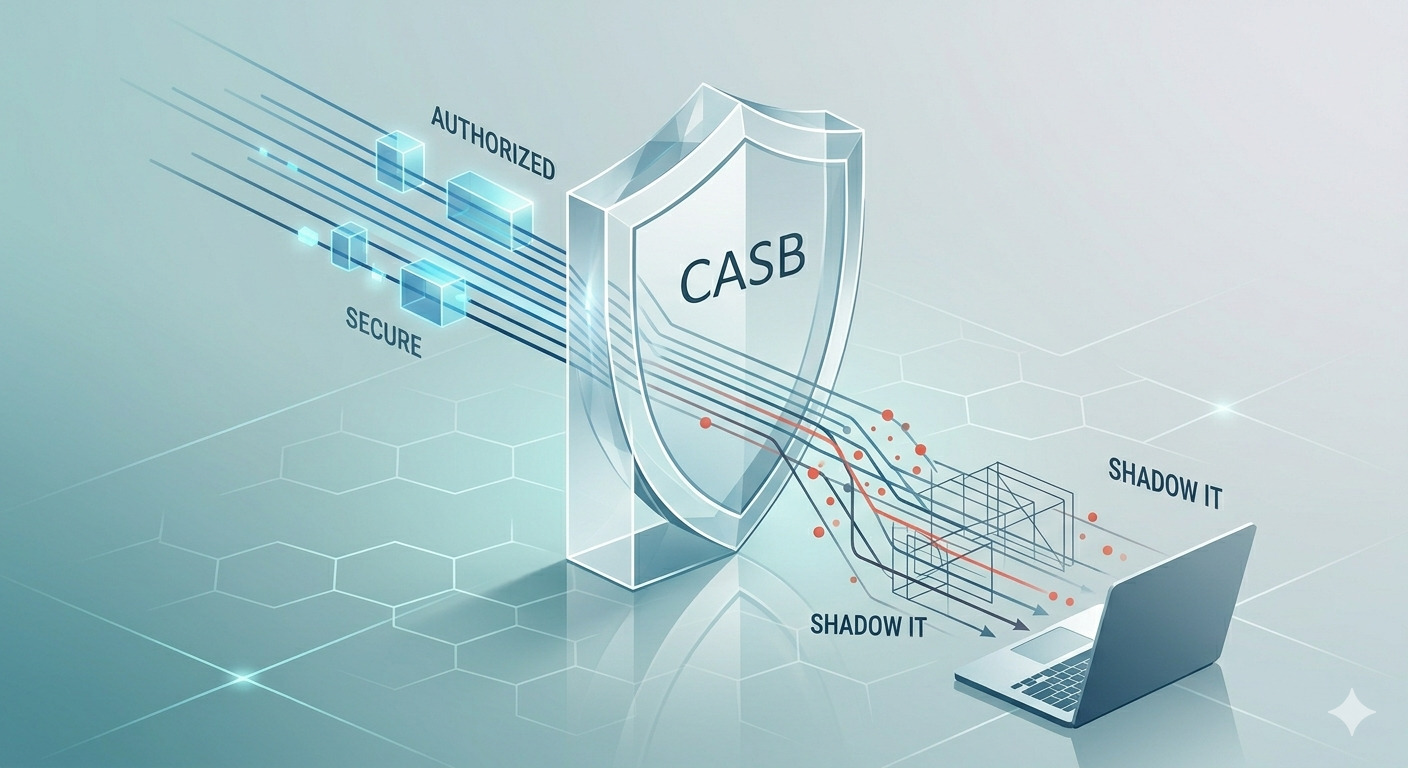

Le CASB (Cloud Access Security Broker) : Votre nouvelle sentinelle Cloud

Le CASB est une plateforme de sécurité placée entre vos utilisateurs et les services Cloud. Contrairement au pare-feu qui surveille "l'entrée" de votre réseau, le CASB surveille l'usage de la donnée, peu importe où se trouve l'employé.

Comment fonctionne un CASB concrètement ?

Pour sécuriser votre infrastructure, le CASB utilise deux modes d'action complémentaires :

1. Le mode API (Analyse "au repos")

Le CASB se connecte directement aux comptes Cloud de l'entreprise (Office 365, Salesforce, Google Workspace).

- Action : Il scanne les fichiers déjà stockés pour détecter des anomalies.

- Exemple : Il identifie un dossier contenant des scans de cartes d’identité partagé en "public" sur OneDrive et révoque l'accès instantanément.

2. Le mode Proxy (Contrôle "en vol")

Le trafic passe par le CASB avant d'atteindre internet.

- Action : Il agit comme un filtre actif en temps réel.

- Exemple : Un employé tente de télécharger un fichier confidentiel depuis un Wi-Fi public non sécurisé. Le CASB bloque le téléchargement pour protéger la propriété intellectuelle.

Les 4 piliers d’une stratégie de sécurité Cloud réussie

A. Visibilité totale (Détection du Shadow IT)

Le CASB dresse la carte de toutes les applications utilisées. Cela permet d'identifier les besoins métier non satisfaits et de proposer des alternatives officielles plutôt que d'interdire aveuglément.

B. Protection des données (DLP - Data Loss Prevention)

Le CASB reconnaît les données sensibles (numéros de CB, codes sources, données RH). Il empêche qu'un collaborateur, même de bonne foi, ne dépose des secrets industriels sur une IA générative publique.

C. Protection contre les menaces

Il analyse les fichiers entrants et sortants pour stopper les malwares et détecte les comportements suspects (ex: une connexion simultanée depuis deux pays différents).

D. Conformité réglementaire

En 2026, avec les audits CSRD et NIS2, vous devez prouver la maîtrise de vos flux. Le CASB génère des rapports d'audit automatiques prouvant que vos données restent dans des environnements conformes. Cette rigueur s'inscrit dans une démarche globale de responsabilité numérique, tout comme l'optimisation de l'efficacité énergétique via le GreenOps qui devient un pilier central de la stratégie IT.

Pourquoi le CASB est indispensable pour votre DSI cette année ?

Passer au CASB, c'est passer d'une culture du « Non » (interdire les outils) à une culture du « Oui, mais sécurisé ». C’est le pilier fondamental d’une architecture Zero Trust.

Si l'utilité d'un CASB pour sécuriser votre entreprise ne fait plus de doute, reste la question cruciale du choix technique. Pour vous aider à trancher, nous avons analysé les leaders du marché dans notre Comparatif des meilleurs outils CASB en 2026

Votre infrastructure est-elle prête pour les audits de sécurité de 2026 ?