Blog informatique d’entreprise : développement, cybersécurité, IT et systèmes d'information

Articles et conseils pratiques sur le développement web, la cybersécurité et la gestion informatique des entreprises. Analyses, bonnes pratiques et retours d’expérience pour les PME.

Microsoft Edge : vos mots de passe peuvent être visibles pendant l’utilisation du navigateur

Le navigateur Microsoft Edge fait parler de lui après la découverte d’un comportement qui inquiète certains spécialistes en cybersécurité.

E-marketing : La CNIL siffle la fin de la récré pour les pixels de suivi invisibles

Longtemps restés dans l'ombre, les "pixels espions" intégrés dans nos newsletters sont désormais dans le viseur de la CNIL. L'autorité française de protection des données vient de publier...

Messagerie et Authentification, DNS, le plan de l'État pour sécuriser l'administration face aux cyberattaques

Ce nouveau plan d'État repose sur une conviction forte : la sécurité ne doit plus être une option de configuration, mais le socle par défaut de toute interaction numérique. Voici les trois piliers que vous devriez copier pour votre entreprise.

Bouton retour détourné : Google intensifie les sanctions contre les sites trompeurs

Le détournement du bouton retour est une technique de manipulation (ou Dark Pattern) qui consiste à insérer artificiellement des entrées dans l'historique du navigateur via JavaScript. Lorsqu'un utilisateur tente de quitter le site, il est renvoyé vers une autre page...

IA en entreprise : 5 clauses indispensables pour votre chartre informatique

Le principe : Définir une frontière hermétique entre l'espace public (IA externes) et le patrimoine informationnel de l'entreprise.

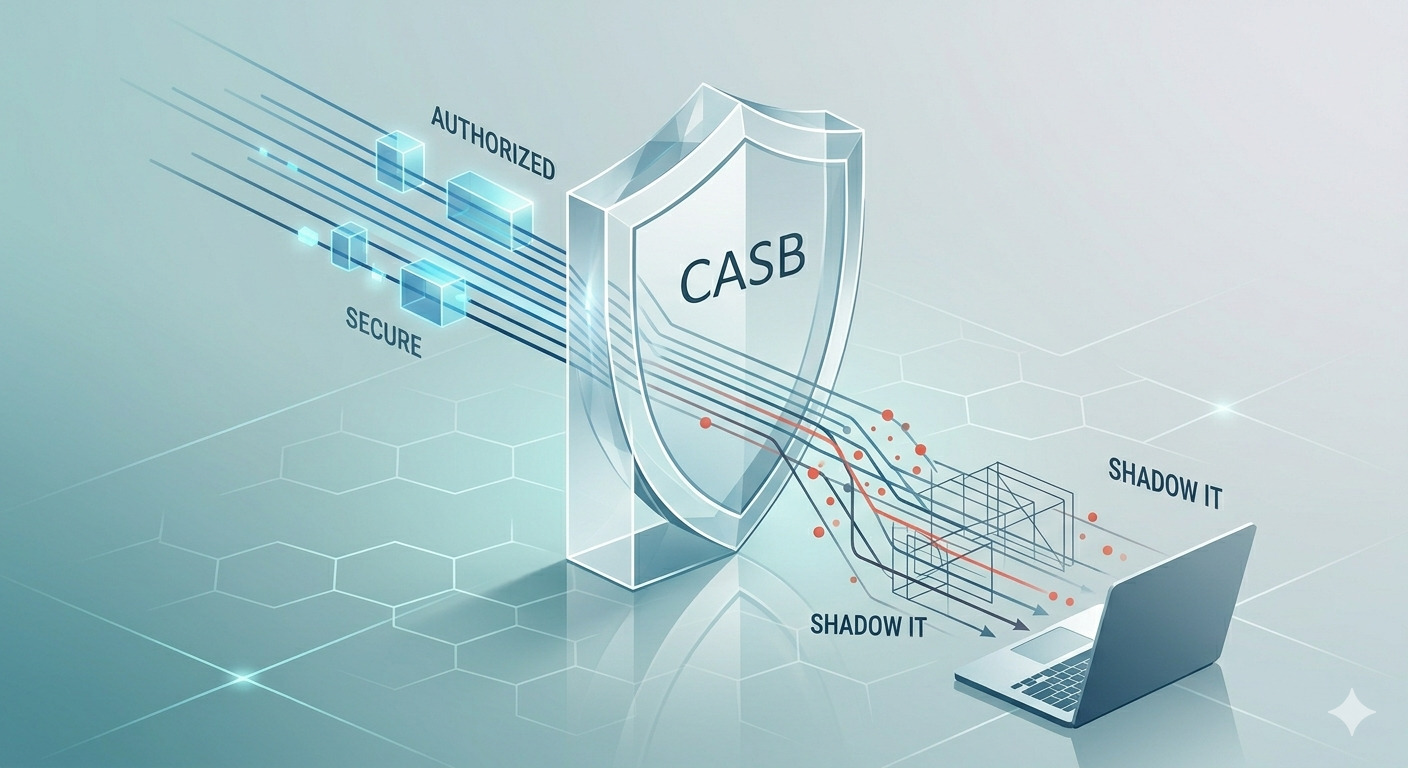

Comparatif CASB 2026 : Quelle solution pour sécuriser votre Cloud et le Shadow IT ?

Incontournable pour les parcs 100% Windows, il s'active via le centre d'administration M365. C'est l'outil de référence pour la visibilité immédiate sur l'écosystème Microsoft.

Shadow IT en 2026 : Comment le CASB protège vos données sans brider la productivité

L’époque où l'informatique d'entreprise se limitait aux quatre murs du bureau est révolue. En ce mois d'avril 2026, avec la généralisation du travail hybride, la DSI fait face à un défi de taille : le Shadow IT.

GreenOps & CSRD : Pourquoi l’efficacité énergétique est le nouveau pilier de la stratégie IT en 2026

Gmail : pourquoi vous devez changer votre mot de passe dès maintenant (et comment faire))

Et si votre mot de passe Gmail était déjà entre les mains de hackers sans que vous le sachiez ? Dans un monde où nos vies numériques tournent autour de quelques services, une faille de sécurité sur Gmail peut avoir...

Gérer ses mots de passe en 2025 : solutions simples et sécurisées

Nous vivons à une époque où nos vies numériques sont fragmentées entre des dizaines de services : messagerie, réseaux sociaux, banques, administrations, abonnements divers, application métier… Chacun de ces services exige un mot de passe. Dans un monde idéal, chaque...

Microsoft renforce ses règles d'envoi d'e-mails vers Outlook à partir du 5 mai 2025

À compter du 5 mai 2025, Microsoft mettra en œuvre de nouvelles règles d’authentification des e-mails à destination de sa messagerie Outlook. Tous les domaines envoyant plus de 5 000 e-mails par jour devront se conformer à ces exigences techniques...

Les nouvelles méthodes des pirates informatiques en 2025

Les cybercriminels se servent de faux CAPTCHA (les cases à cocher "Je ne suis pas un robot") pour atteindre leurs victimes. Une nouvelle méthode qui s’appuie sur notre habitude à valider les CAPTCHA trop rapidement.

Cybersécurité : et si nos développeurs étaient notre première ligne de défense contre le piratage ?

Les attaques informatiques ne sont plus réservées aux grandes entreprises ou aux géants du numérique. En France, ce sont désormais les PME, hôpitaux et collectivités locales qui se retrouvent en première ligne. Les cybercriminels l’ont bien compris : ces structures...

Cloud souverain : pourquoi les entreprises françaises doivent repenser leur stratégie en 2025

Le cloud souverain désigne une infrastructure cloud opérée sur le sol national, par des acteurs soumis aux lois françaises ou européennes et garantissant ainsi une pleine maîtrise des données hébergées. Contrairement aux offres de cloud public proposées par des géants...